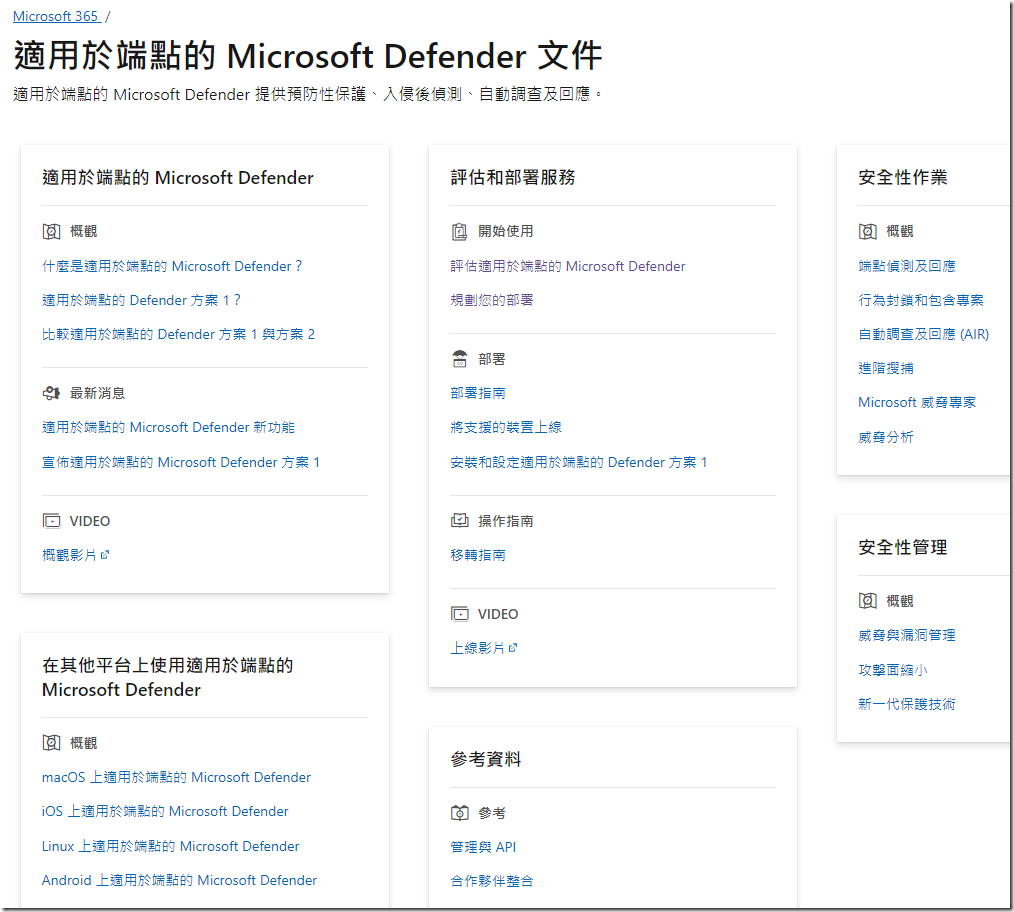

適用於端點的 Microsoft Defender

適用於端點的 Microsoft Defender 文件 | Microsoft Docs

適用於端點的 Microsoft Defender 是一個企業端點安全性平台,其設計訴求是要協助企業網路預防、偵測、調查及回應進階威脅。

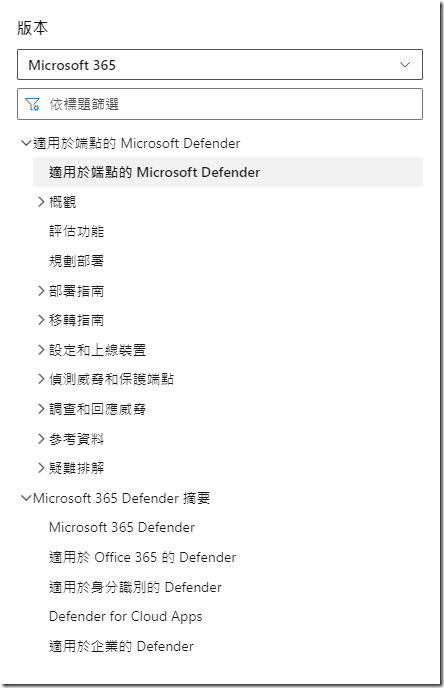

比較 Microsoft Defender for Endpoint Plan 1 to Plan 2 | Microsoft Docs

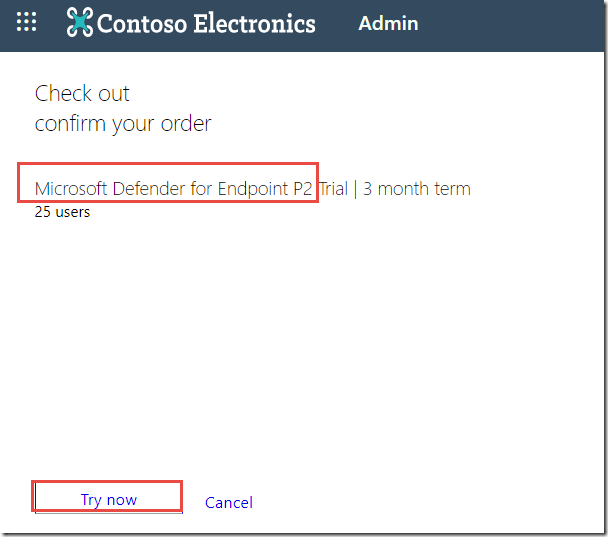

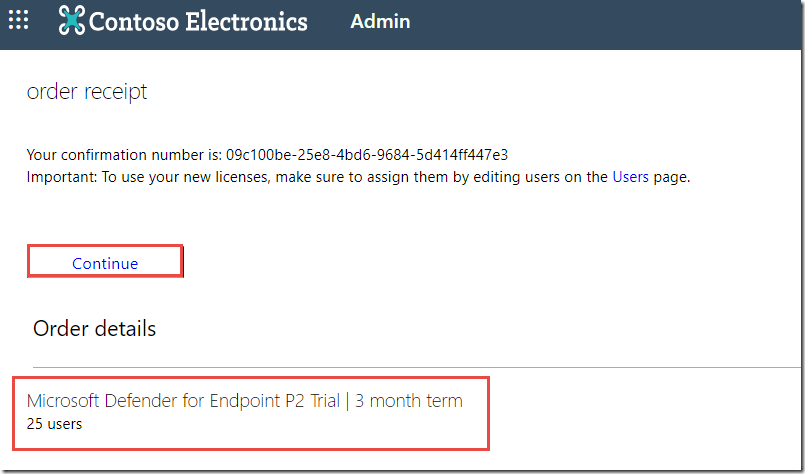

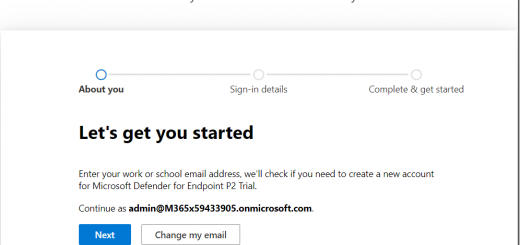

若要嘗試用於端點方案1的 Defender,請造訪 https://aka.ms/mdep1trial 。

若要嘗試用於端點方案2的 Defender,請造訪 https://aka.ms/MDEp2OpenTrial 。

此內建功能使用一種基於改變遊戲風險的方法,用於探索、區分優先順序和補救端點漏洞和錯誤設定。

受攻擊面縮小功能集提供了堆疊的第一道防線。 透過確保正確設定組態設定,並且套用惡意探索減輕技術,功能會抵禦攻擊和危害。 此功能集也包括網路保護和 Web 防護,控管對惡意 IP 位址、網域和 URL 的存取。

為了進一步強化網路的安全性周邊,適用於端點的 Microsoft Defender 使用專為捕捉所有類型新興威脅而設計的新一代保護技術。

端點偵測和回應功能已就位,以偵測、調查及回應可能導致其通過前兩個安全性支柱的進階威脅。 進階搜捕 提供查詢式威脅搜捕工具,可讓您主動尋找漏洞和建立自訂偵測。

為了同時搭配快速回應進階攻擊的能力,適用於端點的 Microsoft Defender 提供自動化調查與補救功能,協助在幾分鐘內大幅減少警示數量。

適用於端點的 Defender 包含裝置的 Microsoft 安全分數,可協助您動態評估企業網路的安全性狀態、識別不受保護的系統,並採取建議的動作來改善貴組織的整體安全性。

適用於端點的 Microsoft Defender 的新受控威脅搜捕服務提供主動式搜捕、設定優先順序及其他內容和深入解析,可進一步加強安全性操作中心 (SOC),以快速且準確地識別及回應威脅。

將適用於端點的 Microsoft Defender 整合到您現有的工作流程。

適用於端點的 Defender 直接與各種 Microsoft 解決方案整合,包括:

- 適用於雲端的 Microsoft Defender

- Microsoft Sentinel

- Intune

- Microsoft 雲端 App 安全性

- 適用於身分識別的 Microsoft Defender

- 適用於 Office 的 Microsoft Defender

- 商務用 Skype

使用 Microsoft 365 Defender、適用於端點的 Defender 和各種 Microsoft 安全性解決方案形成整合的入侵前和入侵後企業防禦套件,原生地整合了端點、身分識別、電子郵件和應用程式,以偵測、預防、調查及自動回應複雜的攻擊。

Microsoft Defender for Endpoint 的基本需求 | Microsoft Docs

硬體及軟體需求

支援的 Windows 版本

-

Windows 7 SP1 Enterprise (需要 ESU 以取得支援。 )

-

Windows 7 SP1 Pro (需要 ESU 以取得支援。 )

-

Windows 8.1 企業版

-

Windows 8.1 專業版

-

Windows 11 企業版

-

Windows 11 教育版

-

Windows 11 專業版

-

Windows 11 專業教育版

-

Windows 10 企業版

-

Windows 10 企業版 IoT

-

Windows 10 教育版

-

Windows 10 專業版

-

Windows 10 專業教育版

-

Windows 伺服器

- Windows Server 2008 R2 SP1 (需要 ESU 以取得支援)

- Windows Server 2012 R2

- Windows Server 2016

- Windows Server 版本 1803 或更新版本

- Windows Server 2019

- Windows Server 2022

-

Windows 虛擬桌面

您的網路上的裝置必須執行下列其中一個版本。

針對支援的版本,裝置上之 Endpoint 的 Defender 的硬體需求是相同的。

核心:2最低,4慣用的記憶體:最低 1 GB,第4個優先順序

如需支援的 Windows 10 版本的詳細資訊,請參閱 (/windows/release-health/release-information) 。

其他支援的作業系統

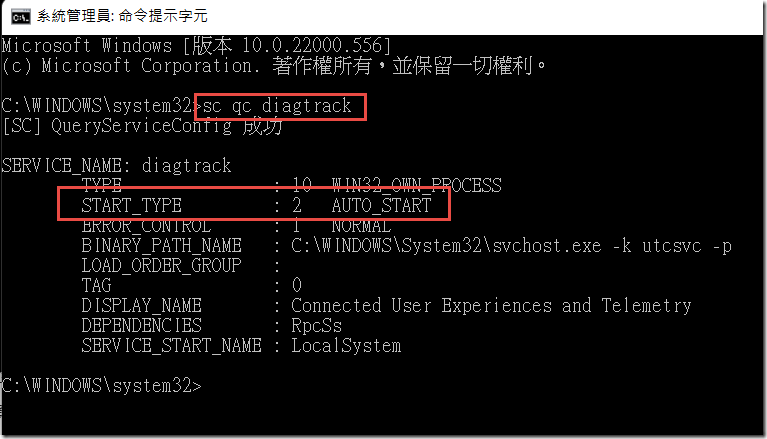

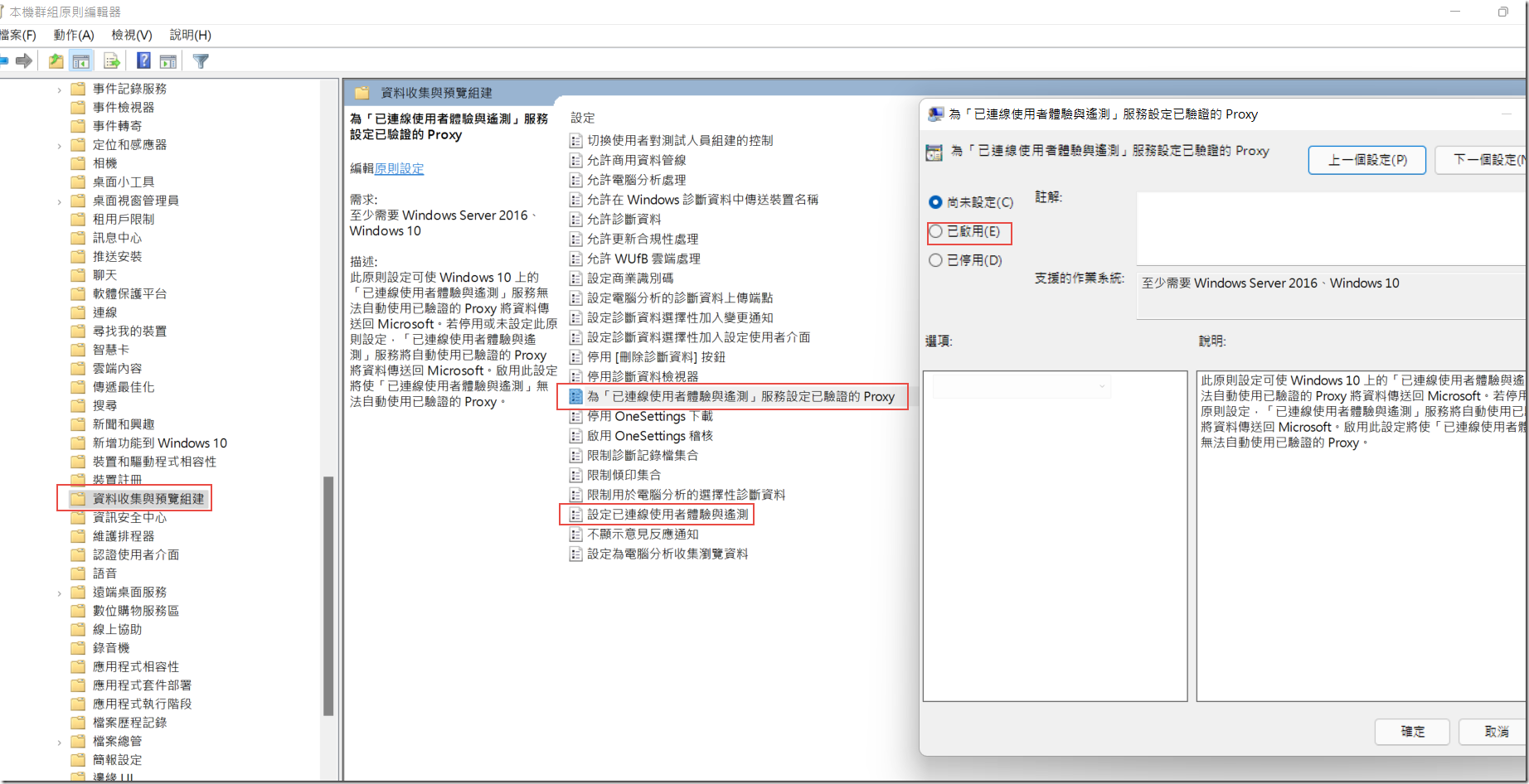

使用命令列檢查 Windows 的診斷資料服務啟動類型

sc qc diagtrack

使用命令列將 Windows 的診斷資料服務設定為自動啟動

sc config diagtrack start=auto

開啟預覽功能

您將可以存取即將推出的功能,您可以在其中提供意見反應,以協助改善整體體驗,使其成為一般可用功能。

開啟預覽體驗設定,成為第一批嘗試即將推出的功能的人。

-

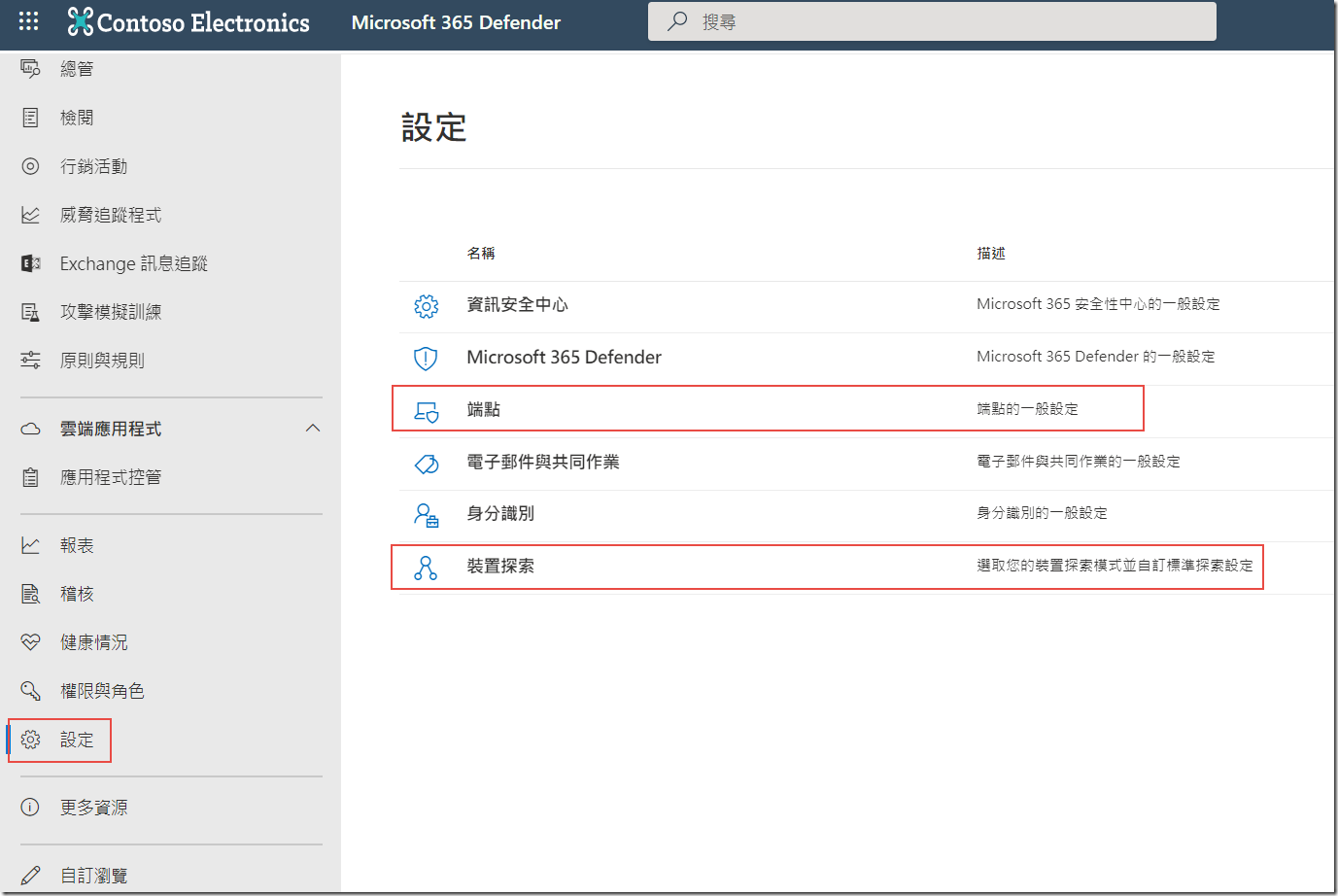

在功能窗格中,選取 [設定 > 端點 > ] [高級功能 > 預覽] 功能。

-

在 [開啟] 和 [關閉] 間切換設定,然後選取 [儲存喜好 設定]。

Microsoft Defender for Endpoint 評估實驗室 | Microsoft Docs

aka.ms/MDATPDocsEvalLab

開始之前

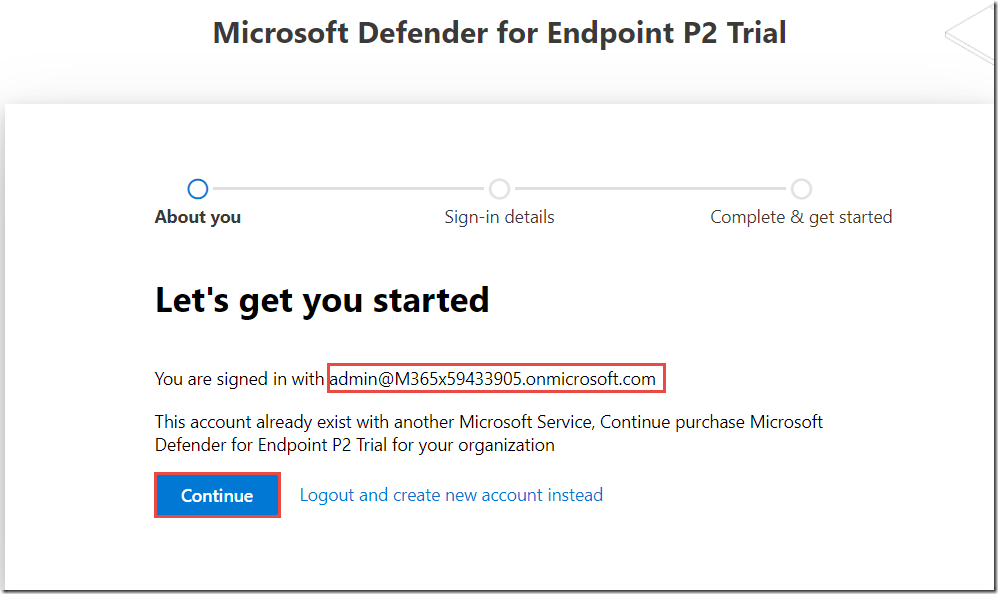

您將需要履行 授權需求 ,或擁有 Microsoft Defender for Endpoint 的試用存取權,才能存取評估實驗室。

您必須具有「 管理安全性設定 」許可權,才能執行下列動作:

- 建立實驗室

- 建立裝置

- 重設密碼

- 建立模擬

如果您已啟用角色型存取控制 (RBAC) 並建立至少一部機器群組,使用者必須能夠存取所有機器群組。

如需詳細資訊,請參閱 Create and manage roles。

想要體驗適用於端點的 Microsoft Defender 嗎? 注册免費試用版。

設定 Microsoft Defender for Endpoint 部署 | Microsoft Docs

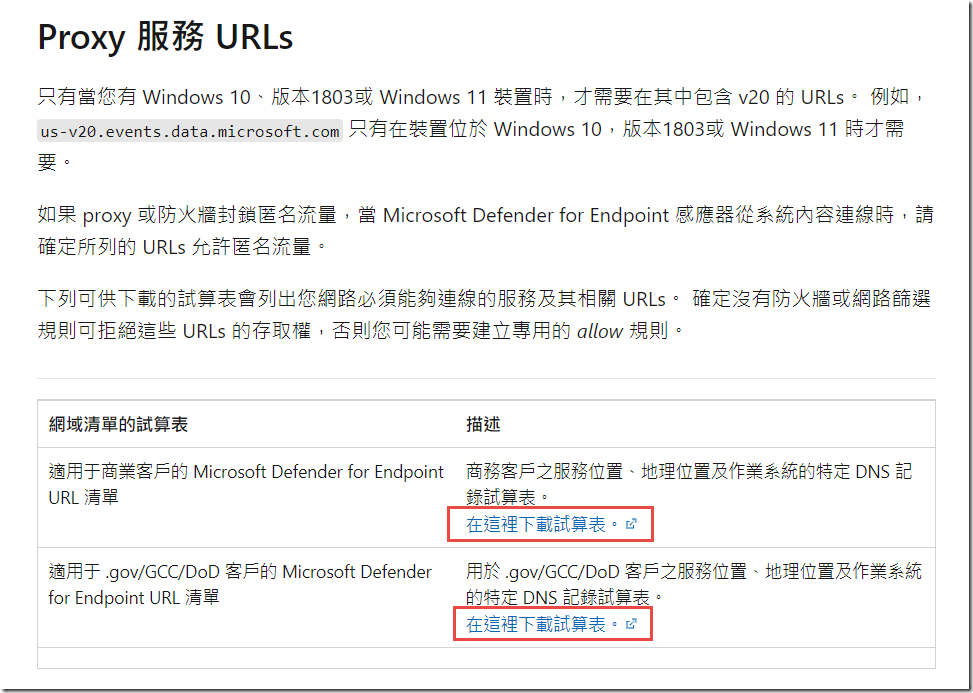

網域清單的試算表

描述

適用于商業客戶的 Microsoft Defender for Endpoint URL 清單

商務客戶之服務位置、地理位置及作業系統的特定 DNS 記錄試算表。

適用于 .gov/GCC/DoD 客戶的 Microsoft Defender for Endpoint URL 清單

用於 .gov/GCC/DoD 客戶之服務位置、地理位置及作業系統的特定 DNS 記錄試算表。

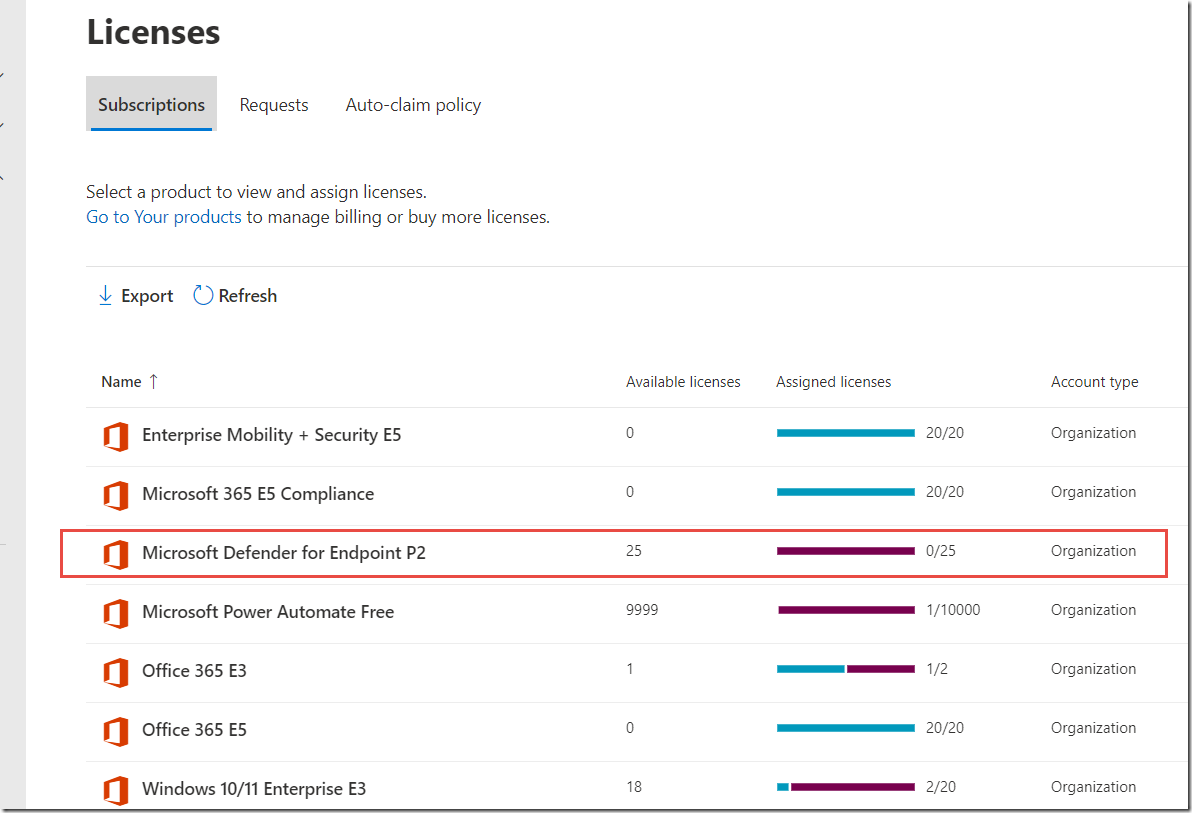

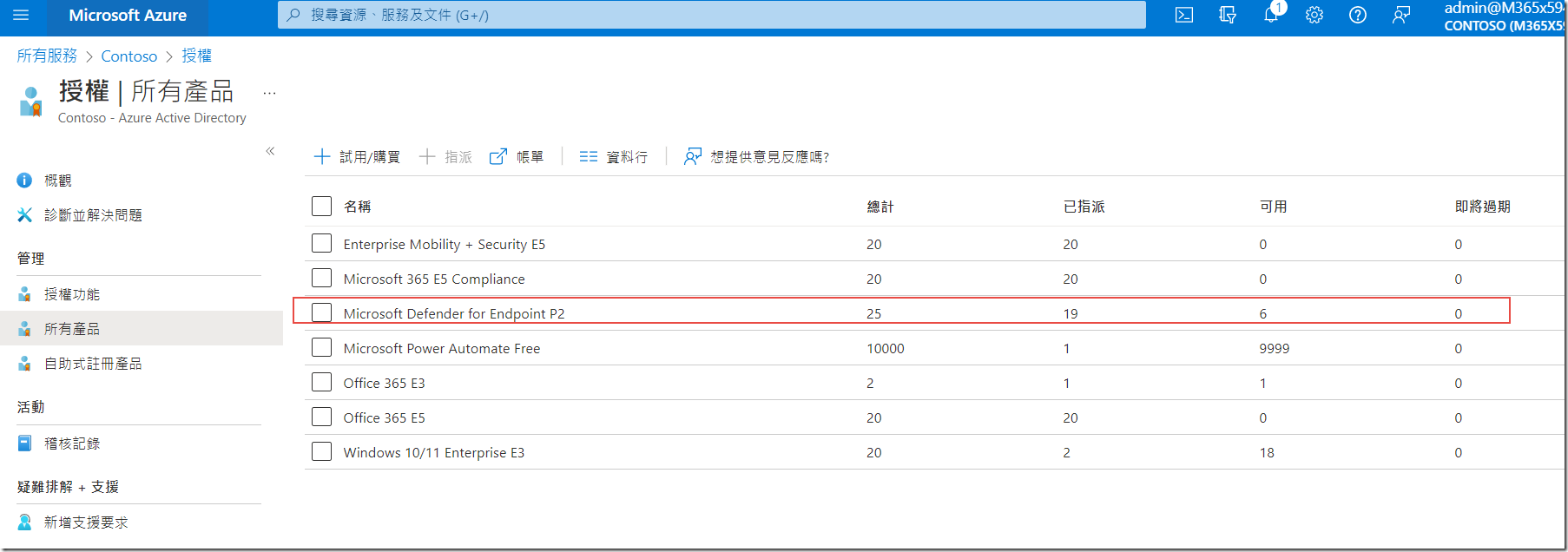

https://portal.azure.com/#blade/Microsoft_AAD_IAM/LicensesMenuBlade/Products

將裝置上線並設定適用於端點的 Microsoft Defender 功能 | Microsoft Docs

Windows 裝置的上架工具和方法 | Microsoft Docs

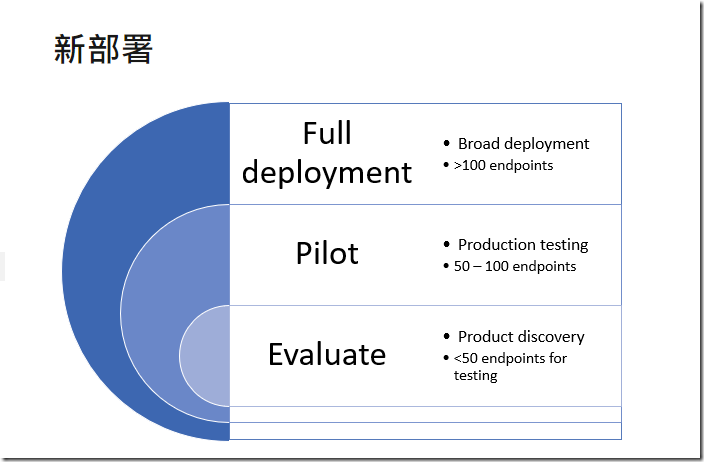

在環中部署 Microsoft Defender for Endpoint | Microsoft Docs

準備適用於端點的 Microsoft Defender | Microsoft Docs

端點偵測 & 回應 (EDR)

威脅 & 弱點管理 (TVM)

下一代保護 (NGP)

(ASR) 的攻擊面減少

(AIR) 的自動調查 & 修復

Microsoft 威脅專家 (MTE)

上線至適用於端點的 Microsoft Defender 服務 | Microsoft Docs

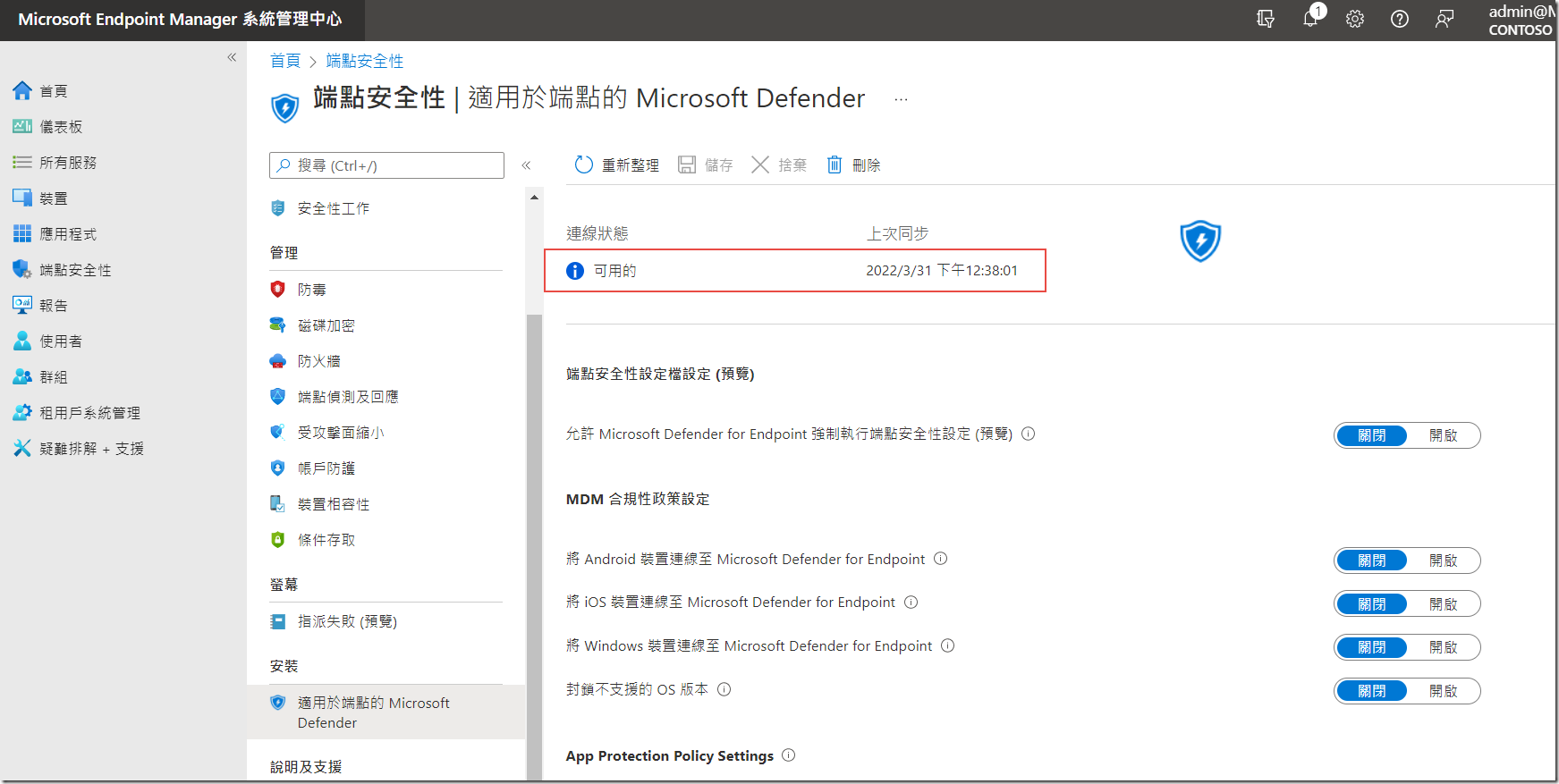

在 Microsoft Intune 中設定端點的 Microsoft Defender | Microsoft Docs

使用 Microsoft 端點管理員上線 | Microsoft Docs

使用 Microsoft 端點管理員上線 | Microsoft Docs

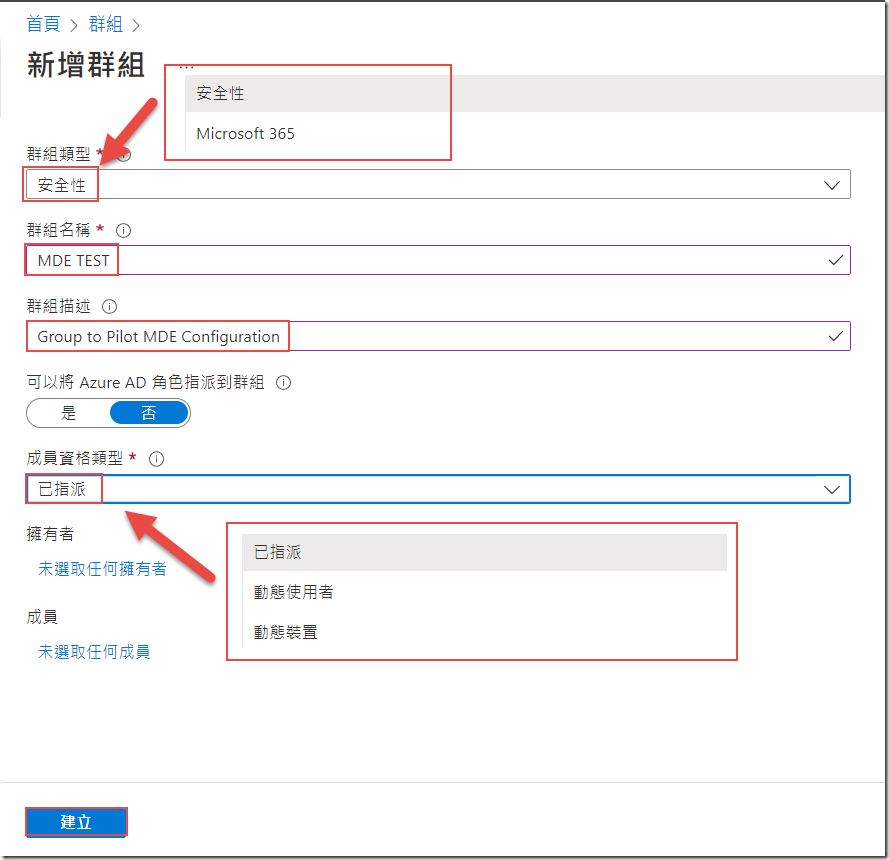

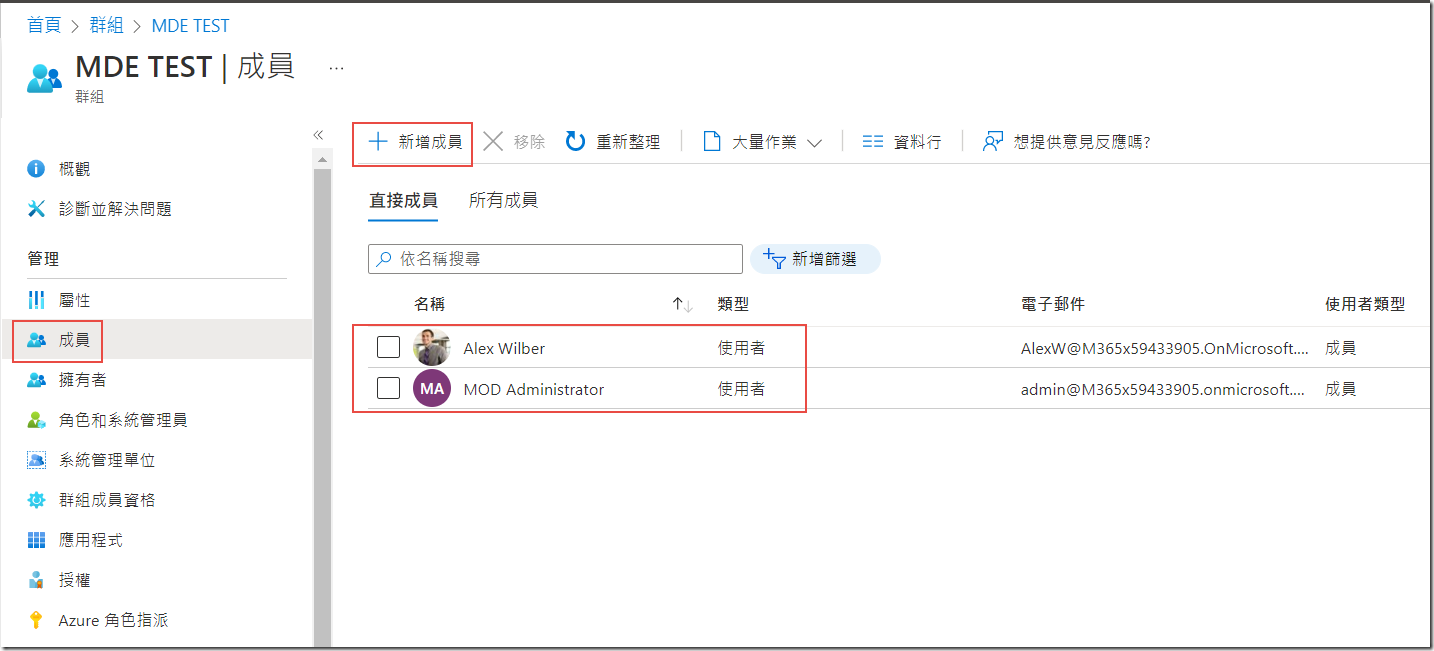

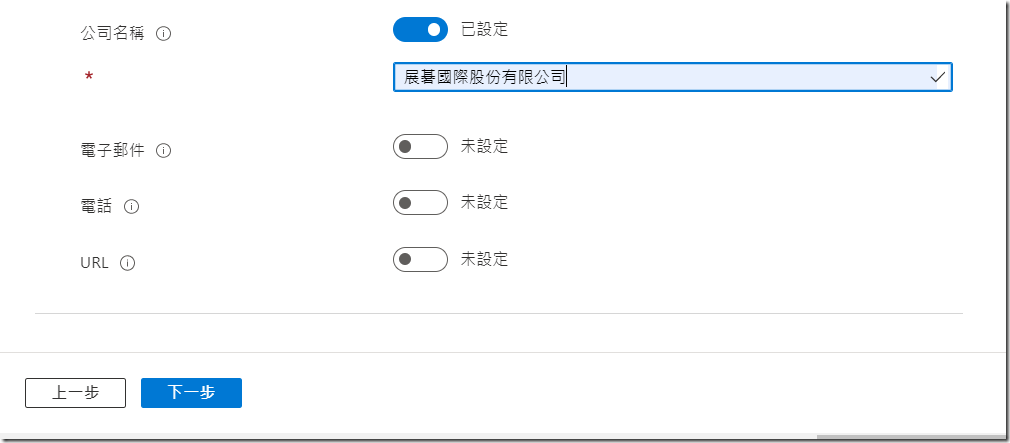

步驟1:板載裝置,方法是在要指派設定的 MEM 中建立群組

識別目標裝置或使用者

在本節中,我們將建立測試群組,以將您的設定指派給您。

注意

Intune 使用 Azure Active Directory (Azure AD) 群組來管理裝置和使用者。 作為 Intune 系統管理員,您可以設定群組以符合您的組織需求。

如需詳細資訊,請參閱 新增群組以組織使用者和裝置。

建立群組

-

開啟 MEM 入口網站。

-

> 新群組 中開啟群組。

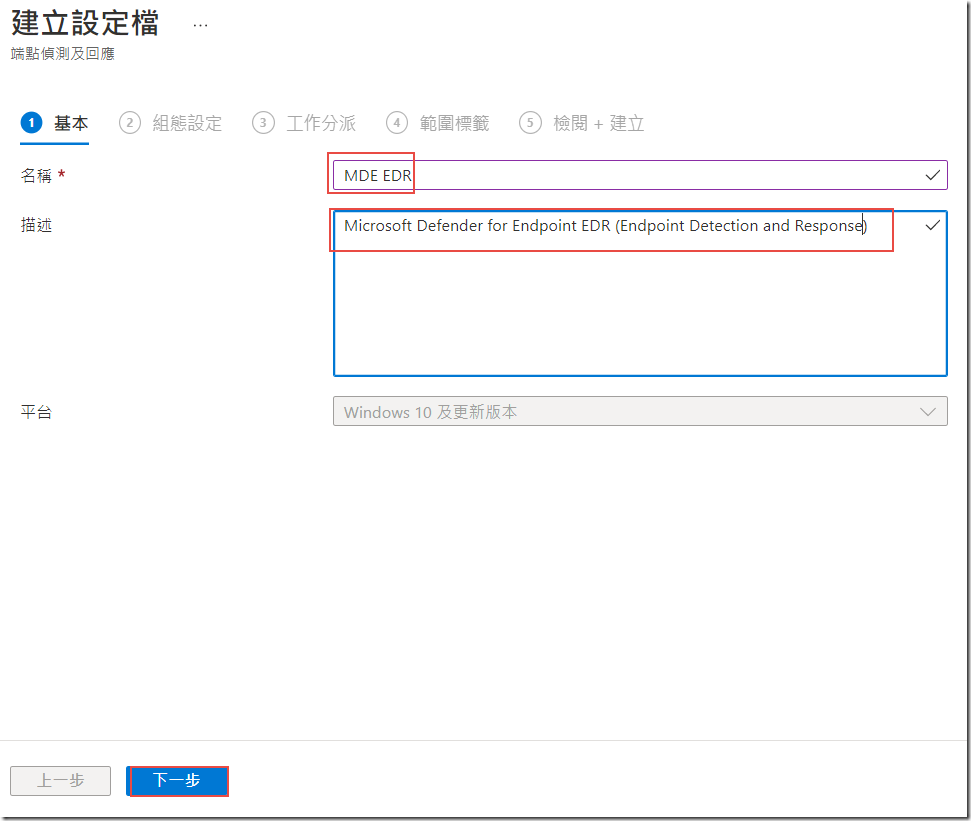

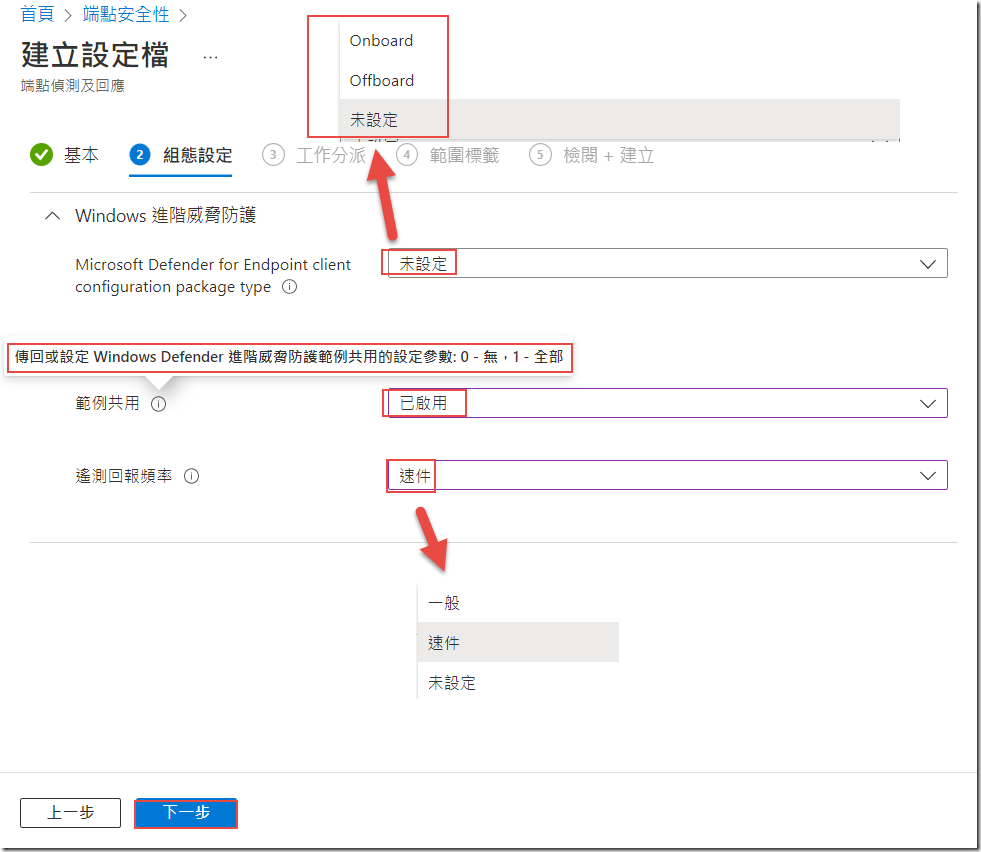

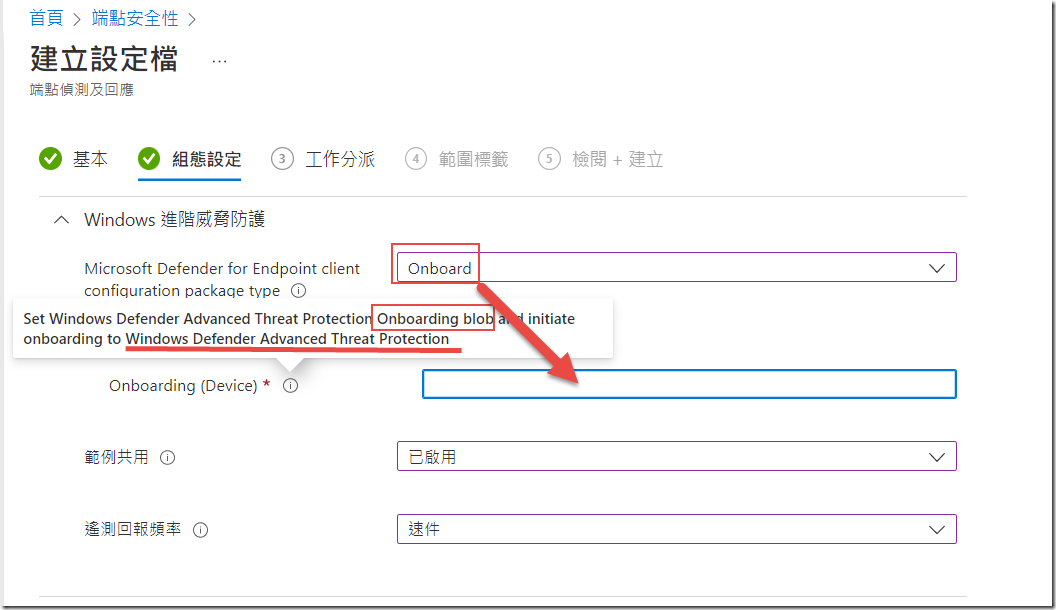

步驟2:建立設定原則以設定 Microsoft Defender for Endpoint 功能

在下一節中,您將建立許多設定原則。

首先是設定原則,以選取哪些使用者或裝置群組將會架至 Defender for Endpoint

端點偵測及回應

-

開啟 MEM 入口網站。

-

流覽至 端點安全性 > 端點偵測和回應。 按一下 [ 建立設定檔]。

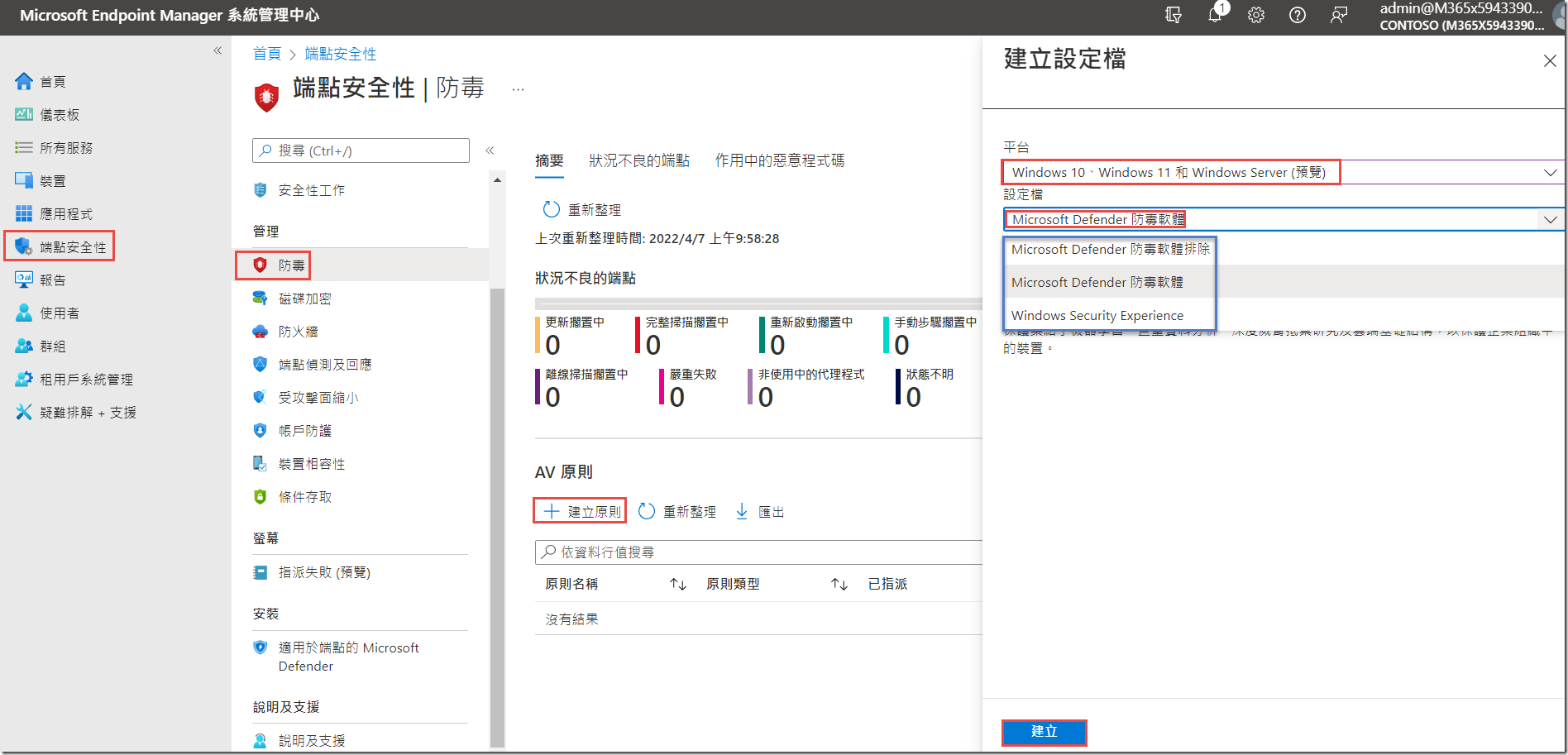

新一代保護

-

開啟 MEM 入口網站。

-

流覽至 端點安全性 > 防病毒 > 建立原則。

Microsoft Defender 防毒軟體

Windows Defender 防毒軟體是適用於端點的 Microsoft Defender 新一代的保護元件。新一代的保護集結了機器學習、巨量資料分析、深度威脅抵禦研究及雲端基礎結構,以保護企業組織中的裝置。

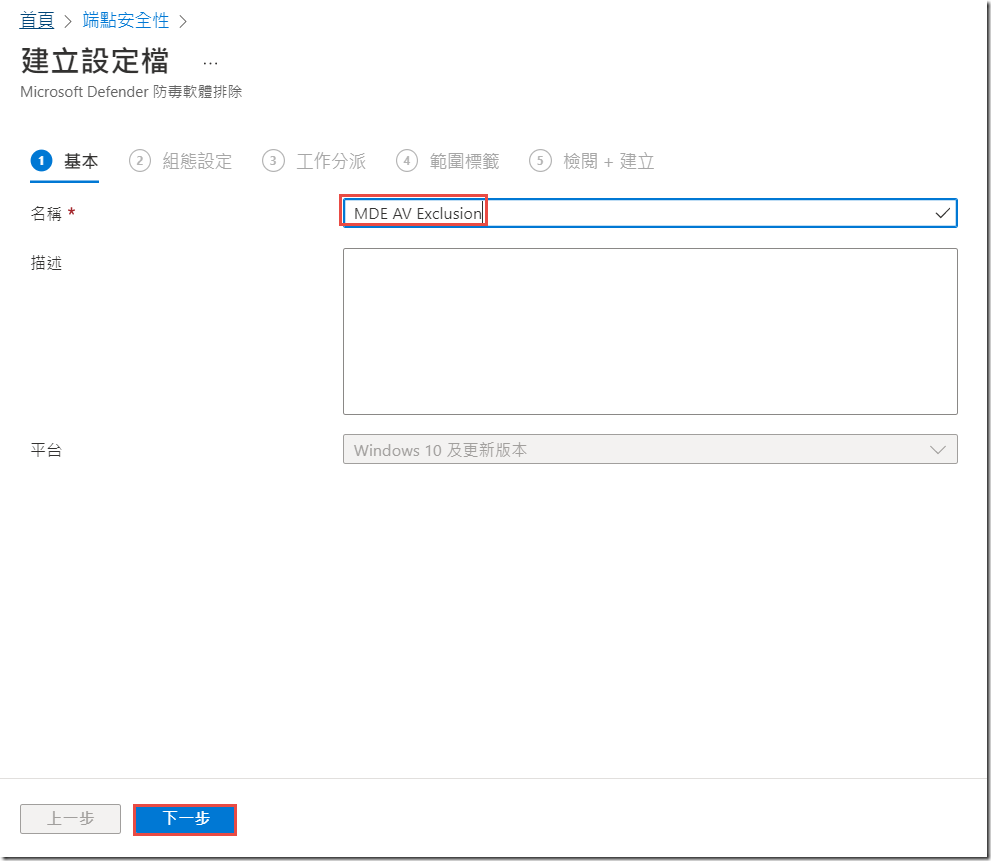

Microsoft Defender 防毒軟體排除

This template allows you to manage settings for Microsoft Defender Antivirus that define Antivirus exclusions for paths, extensions and processes. Antivirus exclusion are also managed by Microsoft Defender Antivirus policy, which includes identical settings for exclusions. Settings from both templates (Antivirus and Antivirus exclusions) are subject to policy merge, and create a super set of exclusions for applicable devices and users.

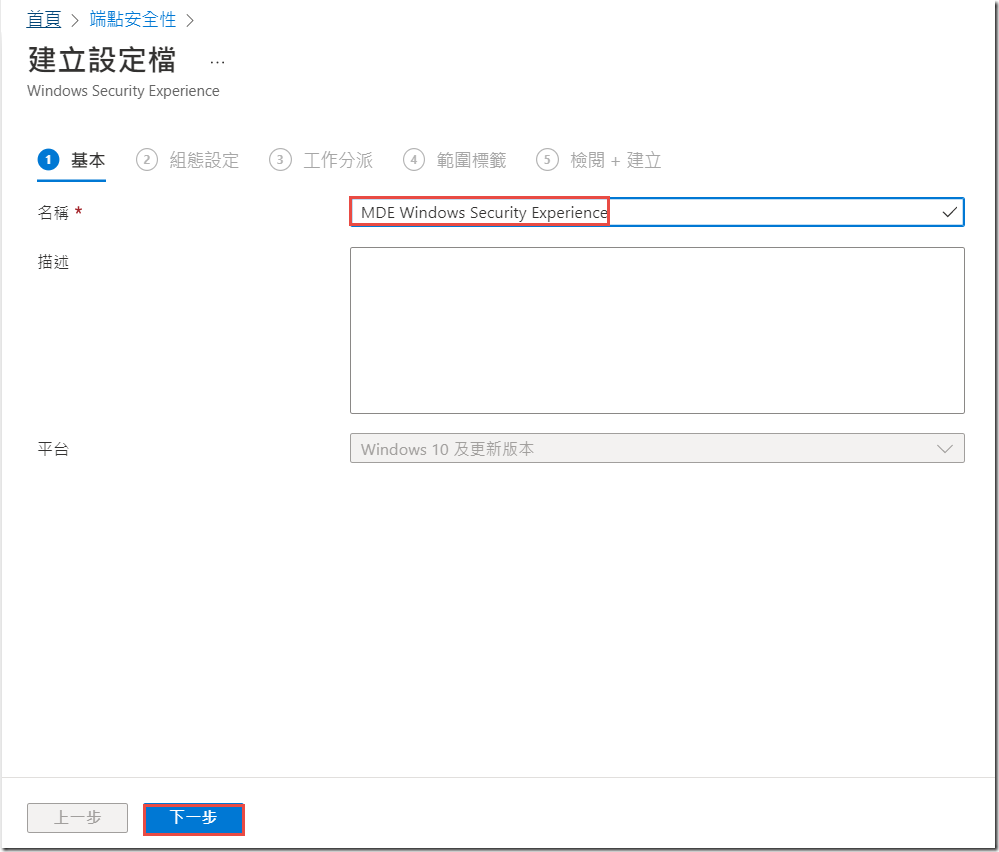

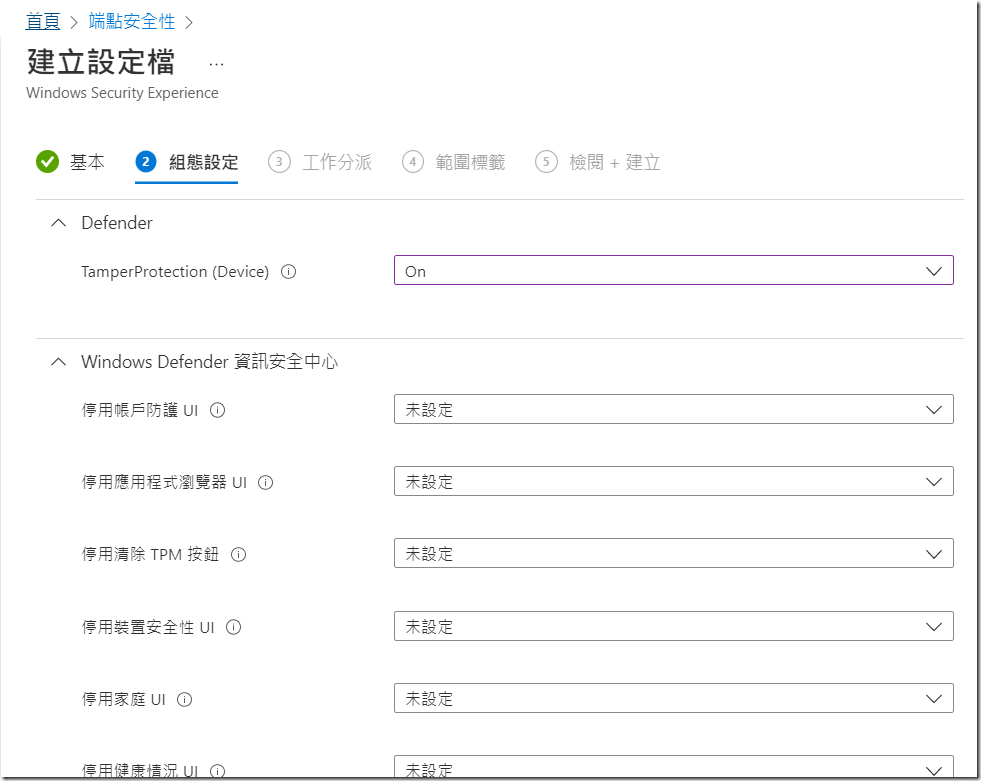

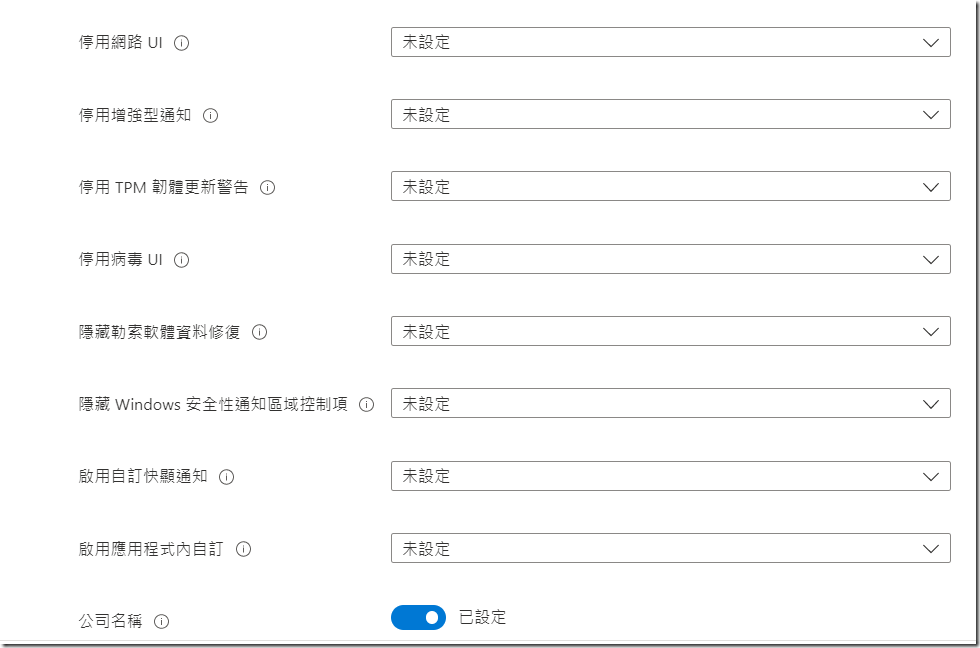

Windows Security Experience

The Windows Security app is used by a number of Windows security features to provide notifications about the health and security of the machine. These include notifications about firewalls, antivirus products, Windows Defender SmartScreen, and others.

Microsoft Defender 防毒軟體排除

This template allows you to manage settings for Microsoft Defender Antivirus that define Antivirus exclusions for paths, extensions and processes. Antivirus exclusion are also managed by Microsoft Defender Antivirus policy, which includes identical settings for exclusions. Settings from both templates (Antivirus and Antivirus exclusions) are subject to policy merge, and create a super set of exclusions for applicable devices and users.

Windows Security Experience

The Windows Security app is used by a number of Windows security features to provide notifications about the health and security of the machine. These include notifications about firewalls, antivirus products, Windows Defender SmartScreen, and others.

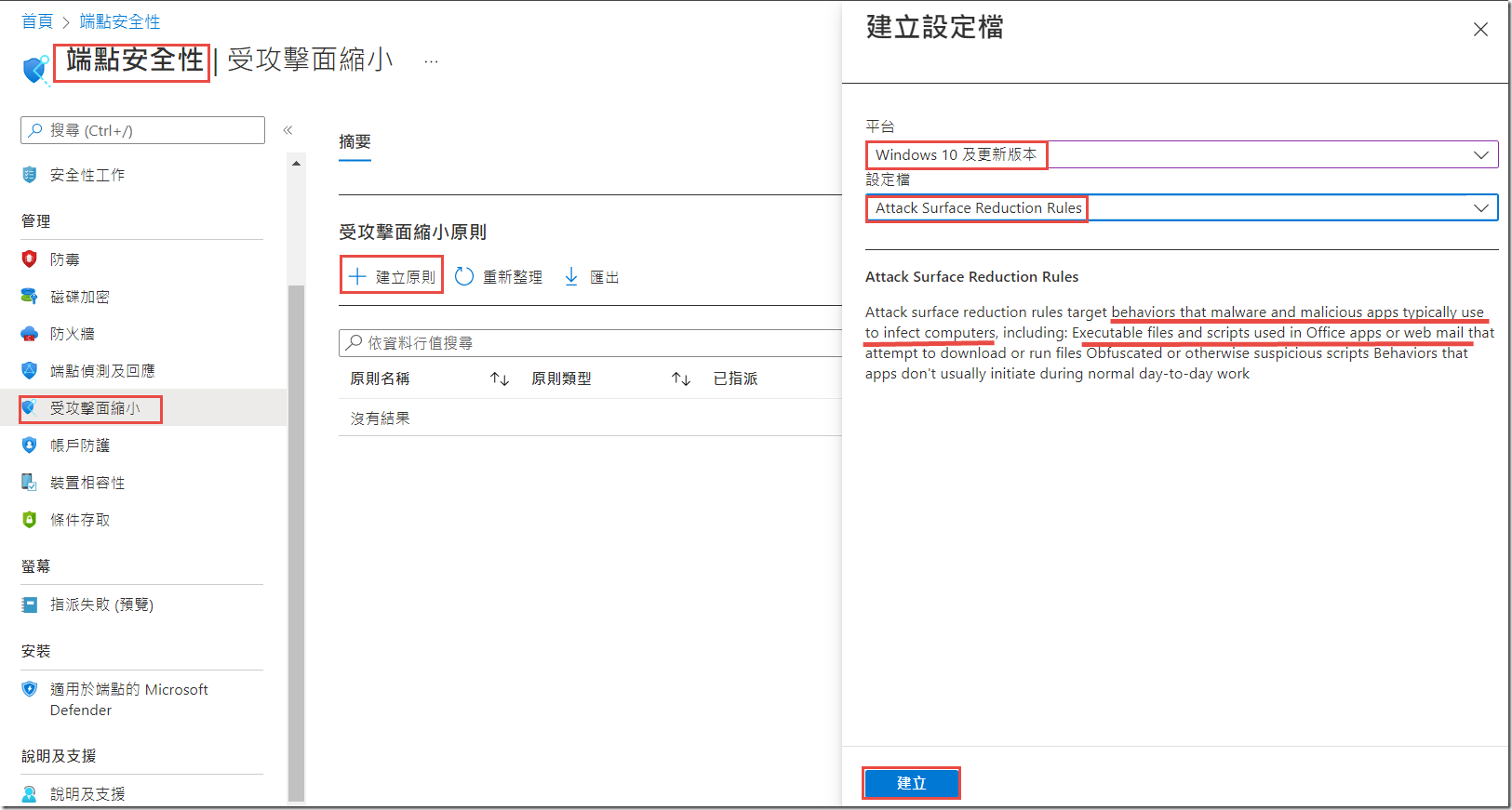

攻擊面減少-攻擊面降低規則

-

開啟 MEM 入口網站。

-

流覽至 端點安全性 > 攻擊面降減。

-

選取 [ 建立原則]。

-

選取 [平臺-Windows 10 和更新後的設定檔-> 建立的攻擊面降減規則。

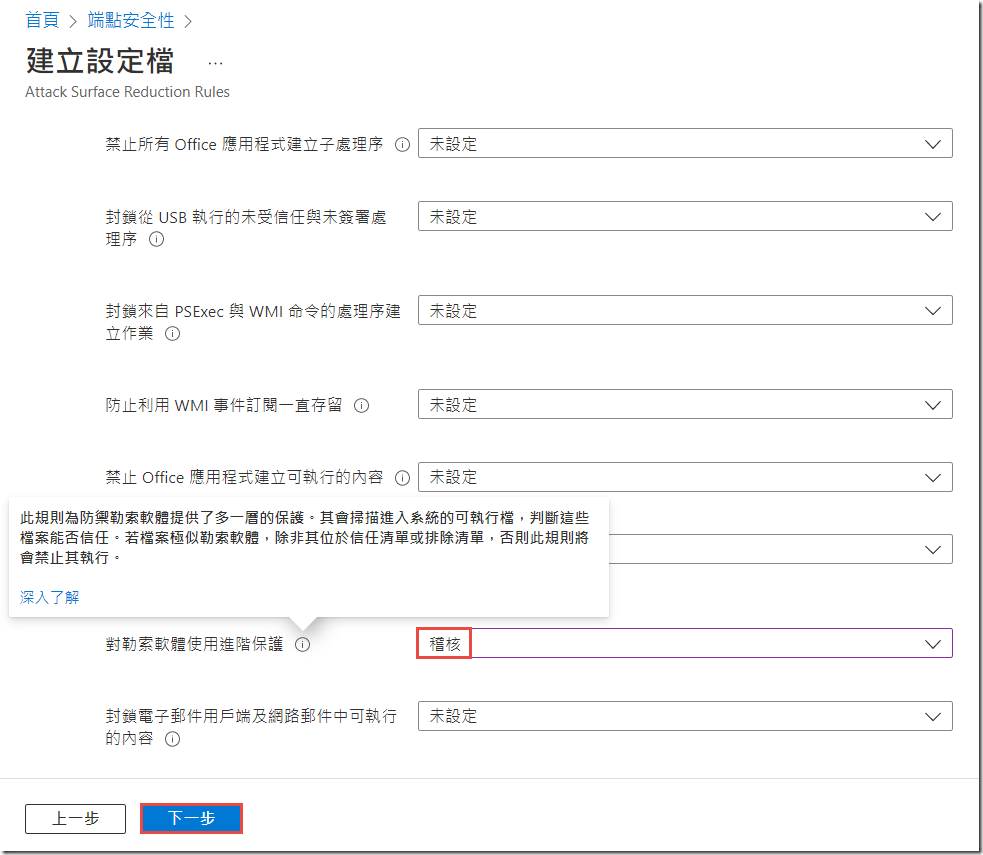

Attack Surface Reduction Rules

Attack surface reduction rules target behaviors that malware and malicious apps typically use to infect computers, including: Executable files and scripts used in Office apps or web mail that attempt to download or run files Obfuscated or otherwise suspicious scripts Behaviors that apps don’t usually initiate during normal day-to-day work

惡意探索保護

Exploit protection helps protect against malware that uses exploits to infect devices and spread. Exploit protection consists of a number of mitigations that can be applied to either the operating system or individual apps.

應用程式與瀏覽器隔離

Microsoft Defender 應用程式防護 (應用程式防護) 專門用於協助防止舊有及剛出現的攻擊,以幫助員工維持其生產力。透過我們獨特的硬體隔離方法,我們的目標是讓目前的攻擊方法無從發揮,以達到摧毀攻擊者劇本的目的。

裝置控制

Microsoft 建議以分層方法保護抽取式媒體,而 Microsoft Defender for Endpoint 提供了多項監視與控制功能,能夠協助防止未經授權周邊中的威脅危害您的裝置。

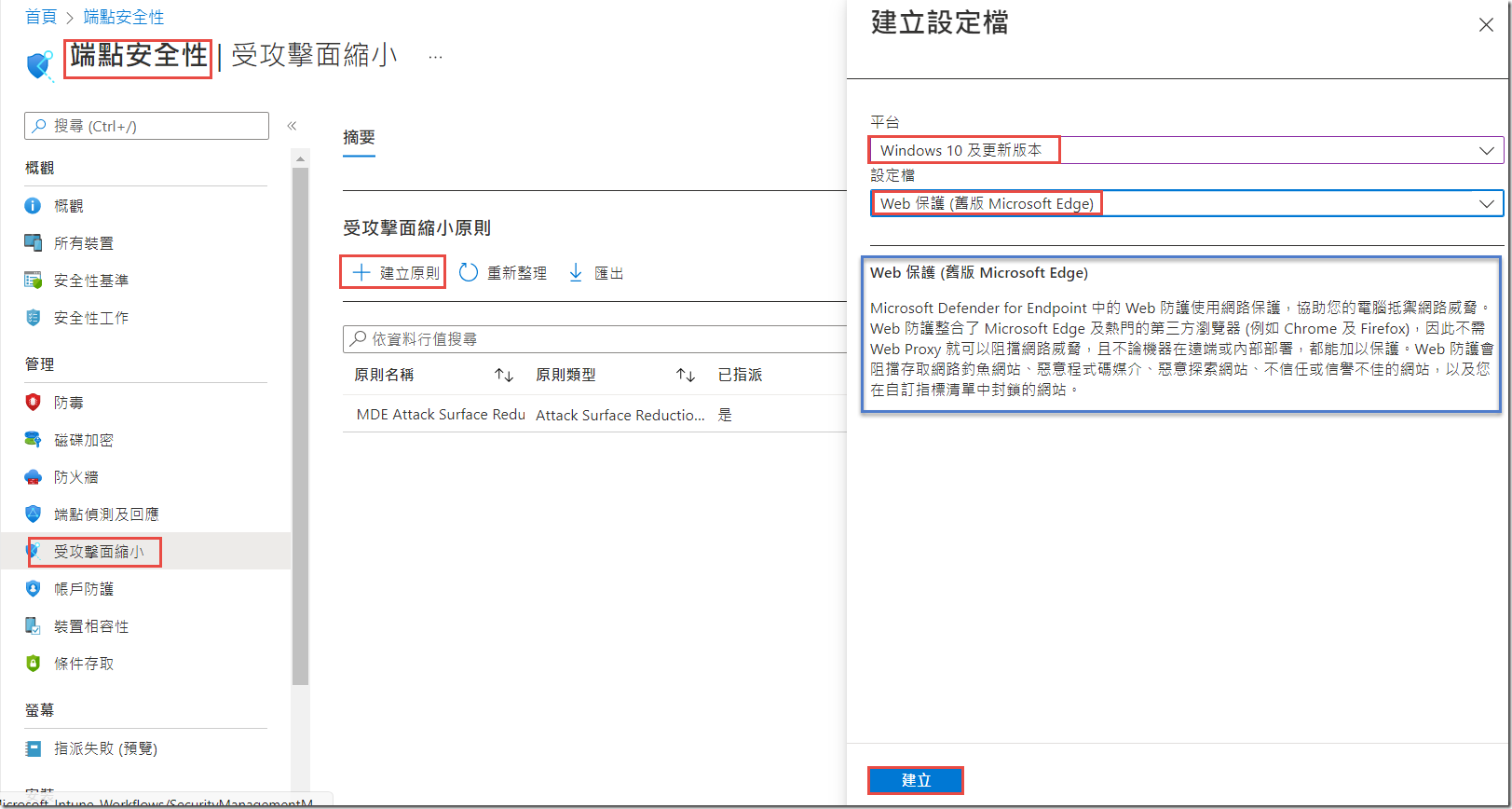

Web 保護 (舊版 Microsoft Edge)

Microsoft Defender for Endpoint 中的 Web 防護使用網路保護,協助您的電腦抵禦網路威脅。Web 防護整合了 Microsoft Edge 及熱門的第三方瀏覽器 (例如 Chrome 及 Firefox),因此不需 Web Proxy 就可以阻擋網路威脅,且不論機器在遠端或內部部署,都能加以保護。Web 防護會阻擋存取網路釣魚網站、惡意程式碼媒介、惡意探索網站、不信任或信譽不佳的網站,以及您在自訂指標清單中封鎖的網站。

應用程式控制

應用程式控制藉由限制使用者允許執行的應用程式,以及在系統核心 (核心) 中執行的程式碼來降低安全性的威脅。應用程式控制原則也能封鎖未經簽署的指令碼與 MSI,以及限制 Windows PowerShell 只能在限制語言模式中執行。

攻擊面降減-Web 保護

-

開啟 MEM 入口網站。

-

流覽至 端點安全性 > 攻擊面降減。

-

選取 [ 建立原則]。

-

選取 [ Windows 10 和更新版本-> 建立的 Web 保護

驗證設定

確認已套用的原則

指派好設定原則之後,將需要一些時間才能套用。

如需有關計時的資訊,請參閱 Intune 設定資訊。

若要確認已將設定原則套用至測試裝置,請針對每個設定原則遵循下列程式。

-

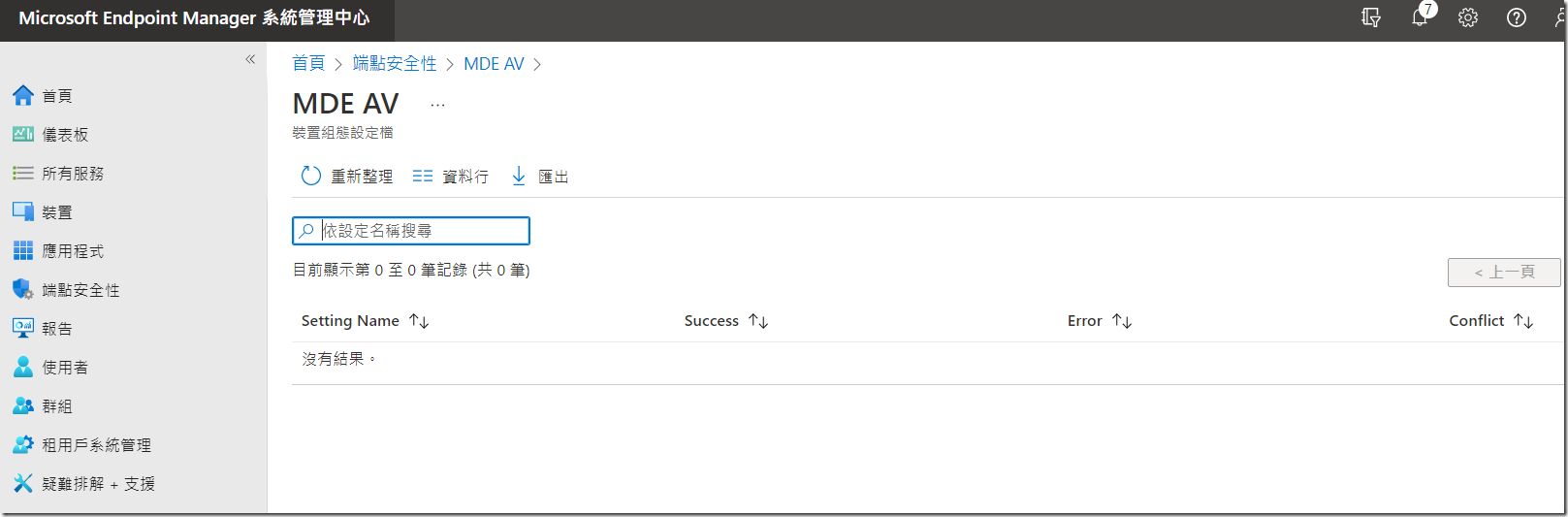

開啟 MEM 入口網站,並流覽至相關步驟中所示的相關原則。 下列範例會顯示下一代保護設定。

選取 [ 每一設定狀態 ] 以查看狀態

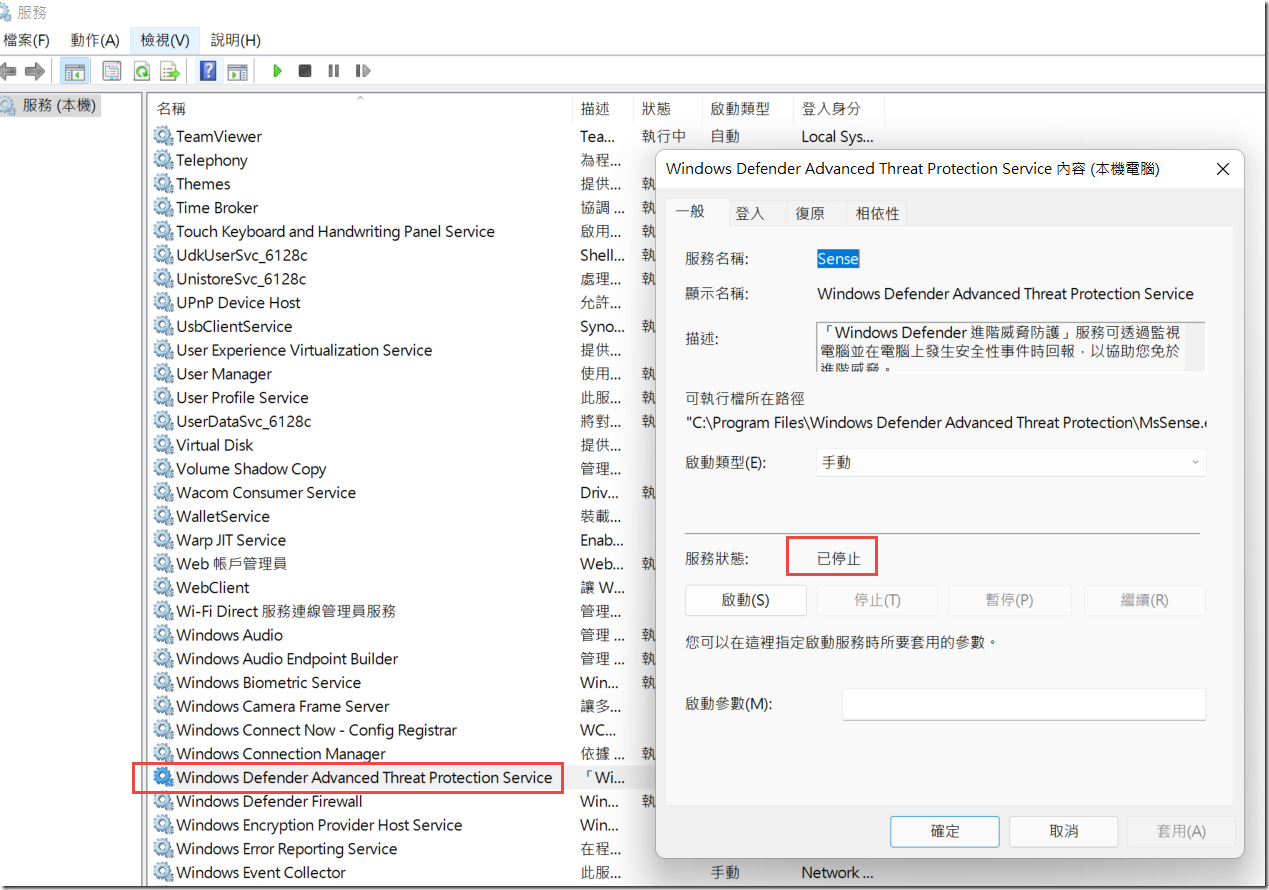

確認端點偵測和回應

-

套用此設定之前,不應該啟動 Endpoint Protection 的 Defender for service。

-

-

套用設定後,應啟動 Endpoint Protection 服務的 Defender。

-

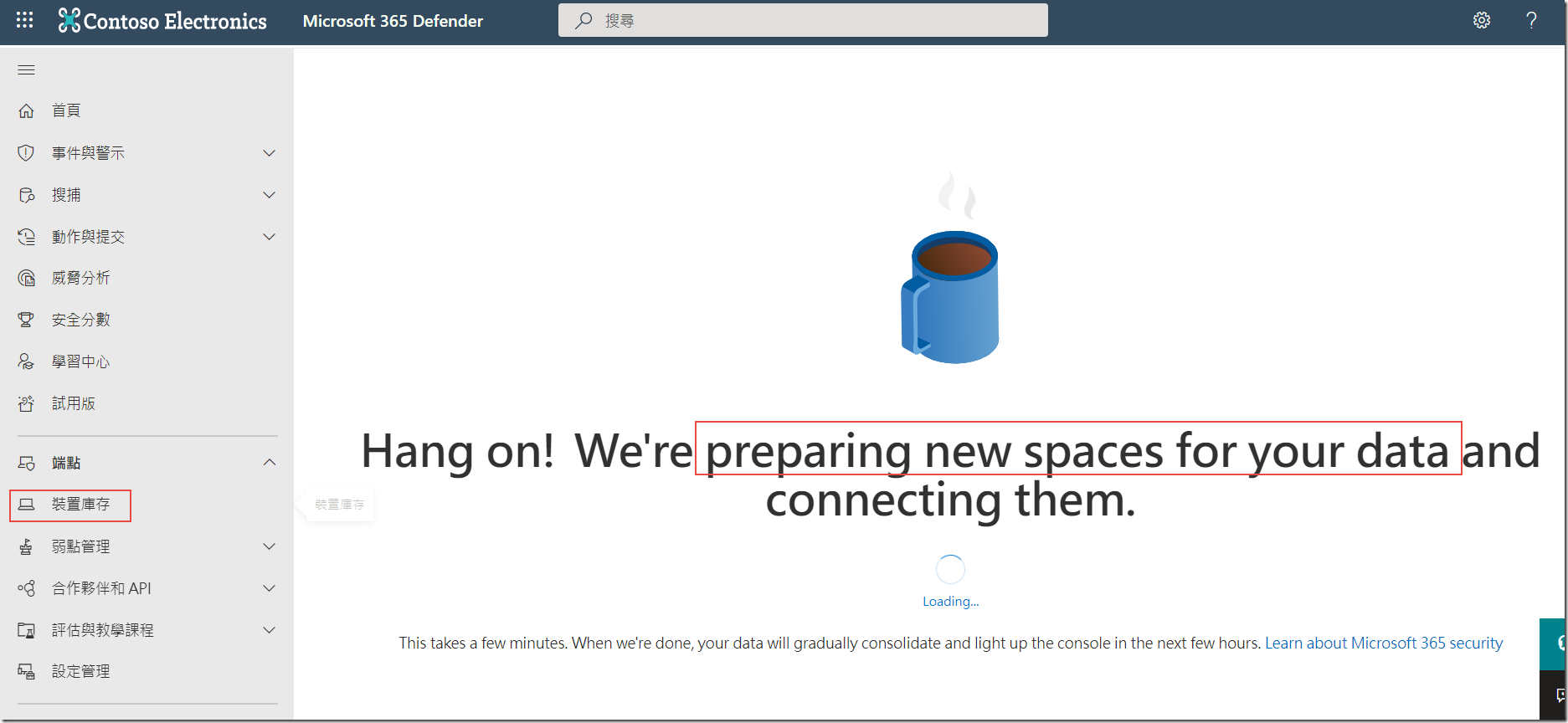

在裝置上執行服務後,裝置會出現在 Microsoft 365 Defender 入口網站中。

確認下一代保護

-

在測試裝置上套用原則之前,您應該可以手動管理設定,如下所示。

- 套用原則之後,您應該無法手動管理設定。

注意

在下列影像中, 開啟雲端傳送保護 ,並 開啟即時保護 顯示為受管理。

確認攻擊面減少-攻擊面降低規則

-

在測試裝置上套用此原則之前,請先將該原則套用至 PowerShell 視窗,然後輸入

Get-MpPreference。 -

這應該會以下列沒有內容的行回應:

AttackSurfaceReductionOnlyExclusions:

AttackSurfaceReductionRules_Actions:

AttackSurfaceReductionRules_Ids:

-

在測試裝置上套用原則之後,請開啟 PowerShell Windows 並輸入

Get-MpPreference。 -

這應該會以下列包含內容的行來回應,如下所示:

確認攻擊面降減-Web 保護

-

在測試裝置上,開啟 PowerShell Windows 並輸入

(Get-MpPreference).EnableNetworkProtection。 -

這應該會以0做回應,如下所示。

-

套用原則之後,請開啟 PowerShell Windows 並輸入

(Get-MpPreference).EnableNetworkProtection。 -

這應該會以如下所示的1回應。

使用 Microsoft 端點管理員管理適用於端點的 Microsoft Defender 組態設定 | Microsoft Docs

近期留言